漏洞预警:Oracle WebLogic 曝 0day 漏洞,攻击者可远程执行命令

2021年年02月18日,國家网络信息安全系统漏洞数据共享平台(CNVD)官方网公布安全性公示 .com://WWW.cnvd.org.fr/webinfo/girl/4989称Oracle WebLogic wls9-async部件存有反序列化远程命令实行系统漏洞,网络攻击可运用该系统漏洞在未受权的状况下远程控制运行命令。

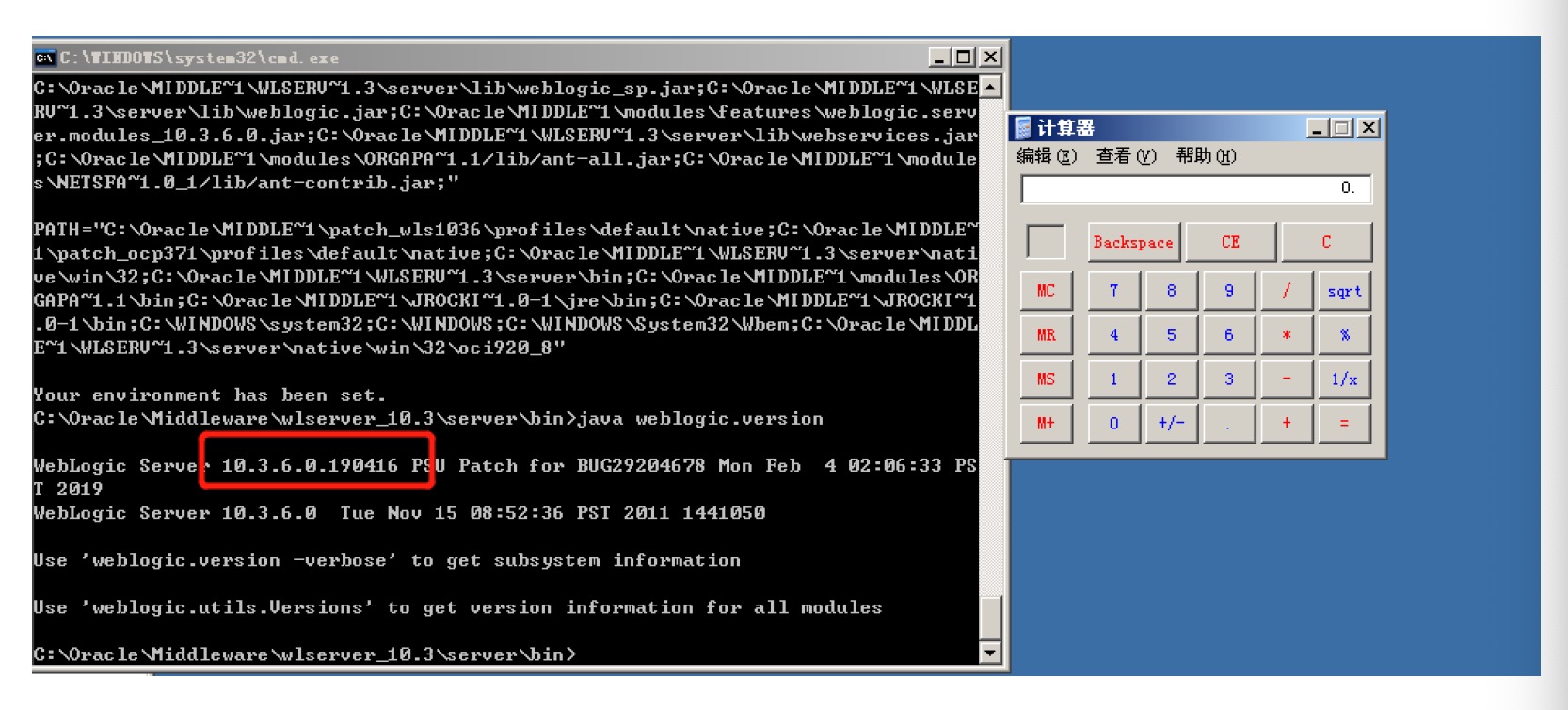

紧接着知道创宇404试验室起动紧急步骤,根据剖析后复现了该系统漏洞并确认该系统漏洞危害开启了wls9_async_response.war及wls-wsat.war部件的全部Weblogic版本号(包含最新版),到本预警信息公布时,官方网依然沒有公布相匹配修补补丁下载,归属于“0day安全性”系统漏洞。微信图片_20190421185316

特别注意的是,知道创宇主打产品创宇盾监控器发觉,该系统漏洞最开始在4月18日存有漏洞扫描印痕,另一个从知道创宇ZoomEye网络环境百度搜索引擎一共查找到100671条历史记录,至少我国40,700条 关键遍布北京、广东省、上海市等省份。

微信图片_20190421185321

从而知道创宇404试验室传出应急系统漏洞预警信息,提议全部应用Oracle WebLogic的客户造成高度重视,特别注意预防。现阶段历经确定,知道创宇主打产品云安全防御力商品“创宇盾”不用升級只能防御力该系统漏洞。临时性解决方法:

计划方案1:寻找并删掉wls9_async_response.war、wls-wsat.war 并重新启动Weblogic服务项目

计划方案2:根据浏览对策操纵严禁 /_async/* 及 /wls-wsat/* (特别注意) 相对路径的URL浏览。

计划方案3:开启布署“创宇盾”(https://WWW.yunaq.Com/cyd/)

知道创宇404试验室事件将公布大量系统漏洞关键点和系统漏洞应急方案,敬请关注。

知道创宇404试验室,是中国网络黑客文化艺术浓厚的网络信息安全企业知道创宇最神密和关键的单位,在知道创宇CSO、404试验室责任人周景平(黑哥)的领着下,知道创宇404试验室长期性着眼于web、IoT、工业自动化、数字货币等行业内网络安全问题发掘、功防技术性的科学研究工作中,精英团队曾一度向世界各国好几家著名生产商如微软公司、iPhone、Adobe、腾迅、阿里巴巴、百度搜索等递交系统漏洞科研成果,并帮助修补网络安全问题,数次得到有关致谢,在业界具有挺高的信誉。

相关文章

- 3条评论

冬马忆囚2022-06-05 13:21:17

冬马忆囚2022-06-05 13:21:17- gic服务项目计划方案2:根据浏览对策操纵严禁 /_async/* 及 /wls-wsat/* (特别注意) 相对路径的URL浏览。计划方案3:开启布署“创宇盾”(https://WWW.yunaq.Com/cyd/)知道创宇404试验室事件将公布大量系统漏

舔夺纵遇2022-06-05 14:36:00

舔夺纵遇2022-06-05 14:36:00- 2021年年02月18日,國家网络信息安全系统漏洞数据共享平台(CNVD)官方网公布安全性公示 .com://WWW.cnvd.org.fr/webinfo/girl/4989称Oracle WebLogic wls9-async部件存有反序列化远程命令实行系统漏洞,网络攻击可运用该系统

柔侣私野2022-06-05 16:53:48

柔侣私野2022-06-05 16:53:48- 著名生产商如微软公司、iPhone、Adobe、腾迅、阿里巴巴、百度搜索等递交系统漏洞科研成果,并帮助修补网络安全问题,数次得到有关致谢,在业界具有挺高的信誉。

滇ICP备19002590号-1

滇ICP备19002590号-1