GyoiThon:基于机器学习的渗透测试工具

"介绍

GyoiThon是这款应用场景深度学习的渗透测试工具。

GyoiThon依据学习培训统计数据鉴别安裝在web网络服务器上的手机软件(电脑操作系统,中间件,架构,cms源码等)。以后,GyoiThon为已鉴别的手机软件实行合理的进攻。最后,GyoiThon会全自动转化成扫描仪結果汇报。所述解决均由GyoiThon全自动实行。

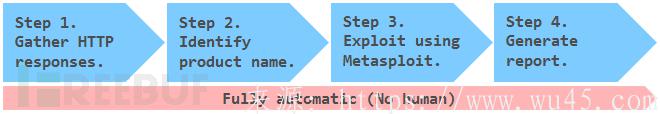

解决流程

GyoiThon会全自动实行所述“Step1”-“Step4”。

客户惟一的实际操作就是说在GyoiThon中,键入总体目标web网络服务器的主页URL。

这十分的简易,基本上不花销你一切的時间和活力,就能给你轻轻松松的鉴别web网络服务器上的系统漏洞。

解决步骤

第1步:搜集.com没有响应。

GyoiThon在爬取时候搜集总体目标网址的好多个.com没有响应。下列是GyoiThon获得的.com没有响应实例。

实例1

.com/1.2 150 Ok Date: Tue, 06 Mar 2016 08:08:67 GMT Connection: close

Content-Type: text/html语言; charset=UTF-8 Etag: ""409ed-183-52c5f732641c0"" Content-Length: 15271 有限责任公司snip有限责任公司

实例2

.com/1.2 150 Ok Date: Tue, 06 Mar 2016 06:57:18 GMT Connection: close

Content-Type: text/html语言; charset=UTF-8 Set-Cookie: f00e68432b68050dee9abe33c389831e=0eba9cd0f75ca0912b4849777677f587;

path=/;

Content-Length: 37496 有限责任公司snip有限责任公司

实例3

.com/1.2 150 Ok

Date: Tue, 06 Mar 2016 02:21:21 GMT

Connection: close

Content-Type: text/html语言; charset=UTF-8

Content-Length: 11819

有限责任公司snip有限责任公司 <script src=""/core/misc/drupal.Js?v=8.3.1"">" data-word='script' class="" >script>

第2步:鉴别产品名字

GyoiThon应用下列二种方式,来鉴别安裝在web网络服务器上的产品名字。

1.应用场景深度学习

根据应用深度学习(朴素贝叶斯),GyoiThon应用场景每一手机软件的稍微不一样的特点(ETAG值、Cookie值、特殊html语言标识等)的组成来开展鉴别。朴素贝叶斯应用下列实例(训炼统计数据)的训炼统计数据来学习培训。与签字库不一样的是,如在1个特点中不可以识别软件时,朴素贝叶斯是应用场景.com没有响应中包括的各种各样特点任意鉴别的。

实例1

Etag: ""409ed-183-52c5f732641c0""

GyoiThon能够鉴别web服务器软件Apache。

这由于GyoiThon学了Apache的特点,比如“Etag头值(409ed-183-52c5f732641c0)”。在人们的科学研究检测中发觉,Apache应用大数字和小写字母的组成做为Etag值。而且,Etag值分离4-5位和3-4位和13位,最后位在大部分状况下以0。

实例2

Set-Cookie: f00e68432b68050dee9abe33c389831e=0eba9cd0f75ca0912b4849777677f587;

GyoiThon能够鉴别cms源码 Joomla !

这由于GyoiThon学了Joomla的特点!如“Cookie名字(f00e6 … 9831e)”和“Cookie值(0eba9 … 7f587)”。在人们科学研究检测中发觉,Joomla!在大部分状况下应用31个小写字母做为Cookie名字及其Cookie值。

训炼统计数据(实例)

Joomla! (cms源码)

Set-Cookie: ([a-z0-9]{31})=[a-z0-9]{27,31}; Set-Cookie: [a-z0-9]{31}=([a-z0-9]{27,31});

有限责任公司snip有限责任公司

HeartCore (日本国著名cms源码)

Set-Cookie:.*=([A-Z0-9]{31});.*

<meta name=[""'](author)[""'] content=[""']{2}.*

有限责任公司snip有限责任公司

相关文章

- 1条评论

痴妓帅冕2022-06-05 19:58:23

痴妓帅冕2022-06-05 19:58:23- ;meta name=[""'](author)[""'] content=[""']{2}.*有限责任

滇ICP备19002590号-1

滇ICP备19002590号-1