黑客之间怎么互相攻击的(黑客发动网络攻击的常用方法有哪些)

防火墙只控制基于网络的连接,通常不对通过标准电子邮件端口25端口的通信进行详细审查一旦企业选择了某一邮件服务器,它基本上就会一直使用该品牌,因为主要的服务器平台之间不具互操作性以下分别概述了黑客圈中一些广为人。

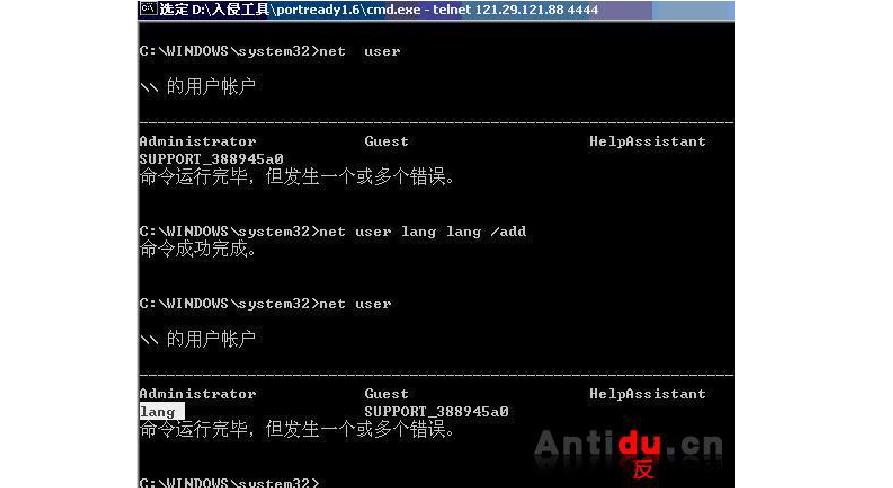

黑客攻击手段可分为非破坏性攻击和破坏性攻击两类非破坏性攻击一般是为了扰乱系统的运行,并不盗窃系统资料,通常采用拒绝服务攻击或信息炸弹破坏性攻击是以侵入他人电脑系统盗窃系统保密信息破坏目标系统的数据为目的下面为大家介绍。

现在的黑客其实大多数都是伪黑客90%吧,真正的黑客会跑去黑那你只有电影游戏的机子吗,他们只能在黑客根据系统漏洞做出溢出工具后,利用工具扫描有漏洞的电脑并入侵,根据入侵得来的系统权限大小搞破坏比如是可读取数据。

黑客起源于ARPAnet 和前UNIX时代,黑客们解决问题,建设事物,同时他们崇尚自由和无私的双向帮助黑客和骇客不同黑客搞建设,骇客搞破坏黑客们相信世界充满了待解决的迷人问题,一个问题不应该被解决两次,无聊和乏味的。

相关文章

- 1条评论

馥妴寺瞳2022-06-28 05:35:49

馥妴寺瞳2022-06-28 05:35:49- 以下分别概述了黑客圈中一些广为人。黑客攻击手段可分为非破坏性攻击和破坏性攻击两类非破坏性攻击一般是为了扰乱系统的运行,并不盗窃系统资料,通常采用拒绝服务攻击或信息炸弹破坏性攻击

滇ICP备19002590号-1

滇ICP备19002590号-1