电脑上假装黑客的代码(笔记本电脑伪装黑客代码)

那个是特效做出来的,没有实体。

lenovo电脑如何伪装成黑客如下首先,黑客最常使用骗别人执行木马程序的方法,就是将特木马程序说成为图像文件,比如说是照片等,应该说这是一个最不合逻辑的方法,但却是最多人中招的方法,有效而又实用只要入侵者扮成美眉。

我的电脑如何有效的防范黑客的攻击? 我安装了天网防火墙,每次上网过程中,系统托盘处的防火墙图标不断显示有IP地址攻击和禁止PING入之类的警告防火墙对于这类攻击能否做到100%拦截和防范呢?如果不能的话有没有其他更好的 我安装了。

定义间谍软件是一种能够在用户不知情的情况下,在其电脑上安装后门收集用户信息的软件 危害用户的隐私数据和重要信息会被“后门程序”捕获,并被发送给黑客商业公司等这些“后门程序”甚至能使用户的电脑被远程操纵,组成庞大的。

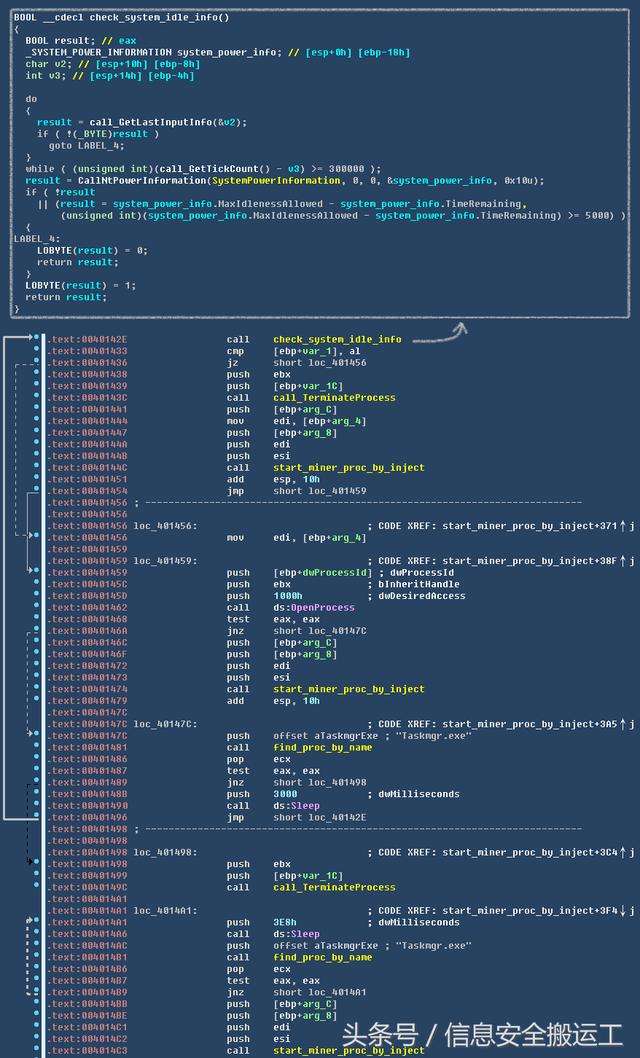

用木马这种黑客工具进行网络入侵,从过程上看大致可分为六步具体可见下图,下面我们就按这六步来详细阐述木马的攻击原理 一配置木马 一般来说一个设计成熟的木马都有木马配置程序,从具体的配置内容看,主要是为了实现以下两方 面。

下载不明来源的文件陌生邮件无意中浏览了一些含有恶意代码的网站或网页黑客最常使用骗别人执行木马的方法,就是将特洛伊木马说成为图像文件,比如说是照片等,应该说这是一个最不合逻辑的方法,但却是最多人中招的方法。

那么怎样判断自己的电脑是否中了木马,中了木马时有什幺现象?很难说,因为它们发作时的情况多种多样 但是如果你的计算器有以下表现,就很可能染上黑客病毒了 计算器有时死机,有时又重新激活在没有执行什么操作的时候,却在拼命。

第二步在DOS下使用攻击工具格式如下假设该工具在c盘根目录下,扫描到有漏洞的IP地址为39c\Rpcdcom空格39 系统提示成功,当然也有链接失败的时候这样就在目标机器上建立起一个。

1用户遭到远程木马控制,电脑一切都在黑客的掌握之中 2病毒或恶意插件入侵,导致系统被破坏xyz5819 意念时空 3电脑安装的驱动不兼容,电脑运行一段时间就出现死机情况 4软件本身兼容性问题,软件不兼容严重冲突与系统冲突,就出。

相关文章

- 1条评论

世味烟柳2022-06-30 20:11:13

世味烟柳2022-06-30 20:11:13- ,主要是为了实现以下两方 面。下载不明来源的文件陌生邮件无意中浏览了一些含有恶意代码的网站或网页黑客最常使用骗别人执行木马的方法,就是将特洛伊木马说成为图像文件,比如说是照片等,应该说这是一个最不合逻辑的方法,但却是最多人中招的方法。那么怎样判断自己的电脑是否中了木马,中了木马时有什幺现象?

滇ICP备19002590号-1

滇ICP备19002590号-1