原创工具:Pinda套件—恶意样本分析利器

"序言

该专用工具针对剖析恶意代码较为有效,基本原理就是说用pin动态性結果,融合ida强劲的反汇编作用,来加快恶意代码剖析,专用工具分成两一部分,1个是ida软件pinx.plw,1个是pin 软件idadbg.dll。要是对pin不太知道,能够看一下我的上一篇文章(动态性二进制检验架构Pin介绍及API Log Tool)。把这一专用工具放出去,让大伙儿玩儿 ,嘿嘿。

作用:

1.trace api

2.dump运行内存字符串

3.引入编码,写文档dump

优势:

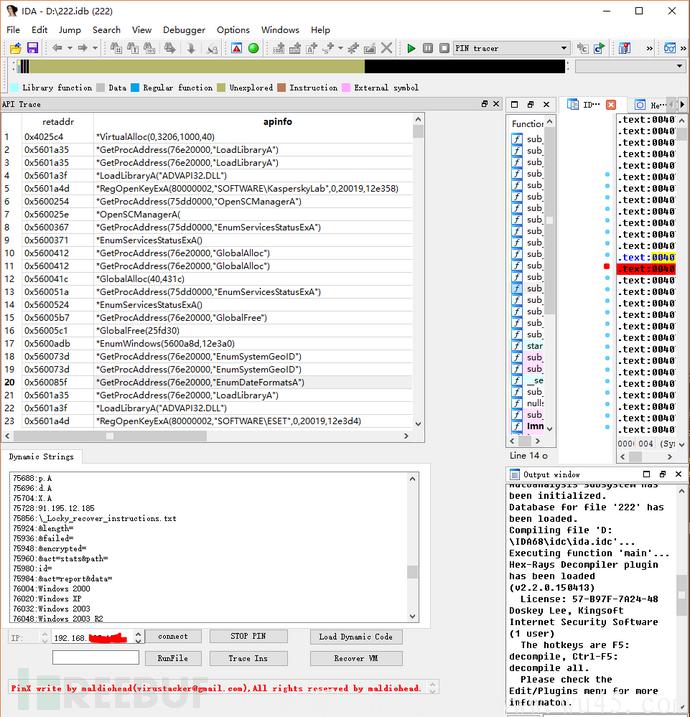

1.将trace出去的api立即展现在ida中,但点一下pinx中api trace結果的那时候,会自动跳转到反汇编相对部位(如图所示)。

2.Dump动态内存字符串,結果会在dynamic strings对话框展现(如图所示)

要是存有引入,或是写文档实际操作,会dump出统计数据在pin文件目录下

pinX IDA 页面

配备流程

Host配备:

1.在host文件目录上将pinx.plw放进IDA 的plugins文件目录(起动该软件的桌面快捷方式是alt+f9或是在软件工具栏中寻找pinx)

2.配置环境变量名%IDA%,值是:[IDA文件目录]/idavm.cmd

3.Vmware主目录添加Path环境变量里

11.在IDA主目录下在建idavm.cmd,內容为:

Vmrun -gu -gp copyFileFromHostToGuest <vmx文档相对路径>

Guest虚拟机配备:

在guest上将pin文件夹名称与专用工具放进 C:\

应用流程

载入完样版后:

1.起动IDA软件Pinx软件

2.点一下IDA软件pinx的RunFile按键

3.要是第四步出不来难题,会在虚拟机C:\pin文件目录下生产制造x.cmd

11.点一下x.cmd,样版会运作起來

4.获得虚拟机IP地址,随后载入IDA 的IP地址栏,点一下connect,以后pin会获得api信息内容,动态内存字符串信息内容,随后发给ida软件pinx。

另一个:初次应用时,请先双击鼠标下pin文件目录中的strings.exe,点愿意(给出图)。

专用工具详细地址:https://github.Com/maldiohead/idapin

应用全过程中有何难题,热烈欢迎大伙儿私信微博:f4ck_gfw,或是在github上提出问题,我能立即改善。

相关文章

- 4条评论

莣萳心児2022-05-28 18:44:33

莣萳心児2022-05-28 18:44:33- 符串,結果会在dynamic strings对话框展现(如图所示)要是存有引入,或是写文档实际操作,会dump出统计数据在pin文件目录下pinX IDA 页面配备流程Host配备:1.在host文

颜于玖橘2022-05-28 16:33:16

颜于玖橘2022-05-28 16:33:16- IP地址,随后载入IDA 的IP地址栏,点一下connect,以后pin会获得api信息内容,动态内存字符串信息内容,随后发给ida软件pinx。 另一个:初次应用时,请先双击鼠标下pin文件目录中的strings.exe,点愿意(给出图)。专用工具详细地

丑味旧竹2022-05-28 10:26:07

丑味旧竹2022-05-28 10:26:07- 软件的桌面快捷方式是alt+f9或是在软件工具栏中寻找pinx)2.配置环境变量名%IDA%,值是:[IDA文件目录]/idavm.cmd3.Vmware主目录添加Path环境变量里

蓝殇青尢2022-05-28 14:45:38

蓝殇青尢2022-05-28 14:45:38- 建idavm.cmd,內容为:Vmrun -gu -gp copyFileFromHostToGuest <vmx文档相对路径>Guest

滇ICP备19002590号-1

滇ICP备19002590号-1