Infection Monkey:数据中心边界及内部服务器安全检测工具

是这款由印度安全性企业GuardiCore在2018黑帽交流会上公布的大数据中心安全性测试工具,其适用于大数据中心界限及內部网络服务器安全系数的自动化检测。该专用工具在构架上,则分成Monkey(扫描仪及漏洞利用端)及其C&C网络服务器(等于reporter,但只是用以搜集monkey检测的信息内容)。

专用工具特点

多种多样散播进攻技术性:

默认设置动态口令进攻

常见exp进攻

多种多样exp运用方式:

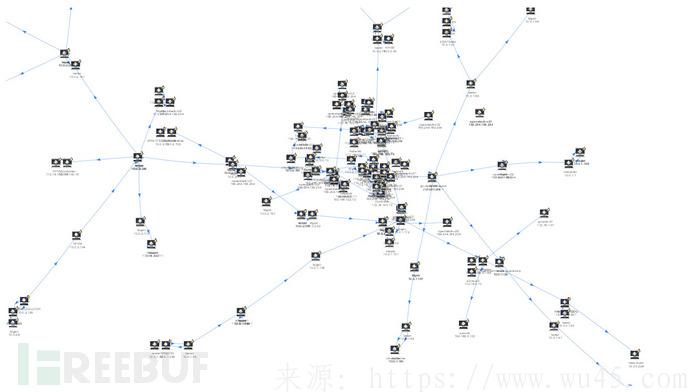

服务端拥有专做的可视化数据管理中心miui页面。

运作服务平台

网络服务器在Ubuntu 14.04、15.04和16.04能极致运作。

在Windows xp、8.1和12上检测过,Linux版本号早已在Ubuntu 14.04和15.10上检测过。

安裝具体指导

大家要是必须这个专用工具得话,能够免费下载相对的debian包,依据我们的搏客上的手册开展安裝。另一个,设定C&C网络服务器的方式请请联系我。当你愿意自主编译二进制文件,能够依据手册运用源去开展build。

原始配备

不论你也是立即免费下载或是编译源码,Infection Monkey都由4个可执行文件构成(多服务平台),另一个还额外1个默认设置的配置文件。

配备储存在2个地区:

的配置文件(默认设置config.bin),这一配置文件必需包含C&C网络服务器的详细地址。

在取得成功联接到C&C网络服务器后,Monkey会从上边下载一个新的配置文件(默认设置config.bin)来遮盖原先的配备。我们能够根据C&C网络服务器那里的主控芯片端的miui页面,来改动默认设置的配置文件。

在上边二种状况下,指令网络服务器的主机名应当改成对准c&c网络服务器(特别注意这不用立刻联接)。除此之外,以便提高Monkey散播进攻的通过率,你能应用资格证书和常见的登录名开展预配备。

二种配备方式都应用了JSON文件格式来特定选择项,请参阅报表来阅读文章大量的內容。

运作Cc网络服务器

以便运作C&C网络服务器,我们必须在特殊的服务器上安装我们infected Monkey的debian包,而原始的Monkey设备并不一定直连在C&C网络服务器。

释放出来

当配备进行后,我们应当运作:

那条指令,能够在互联网中多一点一起运作。

命令行选择项包含:

–config: 特定JSON配置文件,能够用于遮盖默认设置的配备

–parent: 设定monkey的父uuid,便于C&C服务端尽快归类鉴别

–tunnel: IP地址:port, 为Monkey设定默认设置联接C&C网络服务器的隧道施工

–depth : 设定Monkey当今的检验深度1

是怎样工作中的

唤起与C&C网络服务器的联接,向C&C服务器发送当今设备的基本资料,及其Monkey应用的配备:

初次试着立即联接到C&C网络服务器

要是直连不成功,它会试着根据隧道施工开展联接(默认设置隧道施工,或是多播post请求别的Monkey没有响应获得的隧道施工)

如果不是连到C&C网络服务器,Monkey会自主运作

要是当今设备上带服务器防火墙,它会试着加上标准来容许我们的总流量根据(适用win w7和win 7+的服务器防火墙)。

向别的Monkey对外开放隧道施工(要是本身能联接到C&C网络服务器):

查验服务器防火墙是不是容许监视套接字(要是我们未能在windows服务器防火墙加上总流量驶入标准,隧道施工是不容易建立取得成功的)

没有响应别的Monkey找寻隧道施工的多播post请求

运作exp应用程序,会依据配备起动N个应用程序:

联接到C&C网络服务器,获得最新消息的配备

依据配备扫描仪iP段

在配备里界定SMBFinger, SSHFinger等指纹识别库,试着剖析每个服务器的没有响应包,从而对他们开展指纹验证

试着在发觉的服务器上,依据指纹识别试着exp进攻

查找出合适总体目标服务器的

每个exp都是依据指纹验证的统计数据,对各服务器开展重点严厉打击

如果不是寻找适合的,exp就会运用不成功

运用取得成功的服务器,在接下去的进攻里会忽视掉

会绕过全部exp都运用不成功的服务器(能够在配备里停用)

会在monkey应用隧道施工清除加上的服务器防火墙标准后,将隧道施工关掉。

下载链接能够参照官方网的下载页,还可以立即去Github上免费下载。

相关文章

- 4条评论

拥嬉惘说2022-05-28 01:56:34

拥嬉惘说2022-05-28 01:56:34- reporter,但只是用以搜集monkey检测的信息内容)。 专用工具特点 多种多样散播进攻技术性: 默认设置动态口令进攻 常见exp进攻 多种多样exp运用方式: 服务端拥有专做的可视化数据管理中心miui页面。 运作服务平台 网

忿咬戈亓2022-05-28 08:17:14

忿咬戈亓2022-05-28 08:17:14- 配备。我们能够根据C&C网络服务器那里的主控芯片端的miui页面,来改动默认设置的配置文件。 在上边二种状况下,指令网络服务器的主机名应当改成对准c&c网络服务器(特别注意这不用立刻联接)。除此之外,以便提高Monkey散播进攻的通过率,你能应用资格

鸽吻抌妤2022-05-28 09:14:14

鸽吻抌妤2022-05-28 09:14:14- 格式来特定选择项,请参阅报表来阅读文章大量的內容。 运作Cc网络服务器 以便运作C&C网络服务器,我们必须在特殊的服务器上安装我们infected Monkey的debian

馥妴邶谌2022-05-28 00:35:10

馥妴邶谌2022-05-28 00:35:10- 深度1 是怎样工作中的 唤起与C&C网络服务器的联接,向C&C服务器发送当今设备的基本资料,及其Monkey应用的配备: 初次试着立即联接到C&C网络服务器 要是直连不成功,它会试着根据隧道施工开展联接(默认设置隧道施工,或是多播post请求别的Monkey没有

滇ICP备19002590号-1

滇ICP备19002590号-1