如何深入学习漏洞挖掘

我们都知道网络黑客进行进攻、侵入等个人行为都必须发掘其互联网、系统软件、程序流程的"系统漏洞",随后运用其"系统漏洞"来进行总体目标执行,那么"系统漏洞是怎样造成的"?也是怎样被发掘出去被运用的呢?

今日就以本篇文章给大伙儿详尽论述一下下"系统漏洞的界定、发展趋势、造成、归类、及其系统漏洞的发掘和剖析技术性详细说明"!

一、系统漏洞的基础了解

人们常常听见系统漏洞这一定义,可什么叫网络安全问题?

官方网界定:系统漏洞是在硬件配置、手机软件、协议书的实际保持或系统软件安全设置上存有的缺点,进而可以使网络攻击可以在未受权的下浏览或毁坏系统软件。

基础了解:系统漏洞是、、协议书在生命期的每个环节(设计方案、保持、运维管理等全过程)中造成的一种难题,这种难题会系统对的安全性(安全保密性、一致性、易用性)造成危害。

许多人常常了解为Bug就是说系统漏洞,我觉得他们彼此之间還是有挺大差别的,系统漏洞与游戏bug并不是等同于,她们之间的关系基础可以叙述为:绝大多数的游戏bug危害多功能性,并不是涉及到安全系数,也也不组成系统漏洞;绝大多数的系统漏洞来自游戏bug,但并非所有,他们中间仅仅有个挺大的并集。

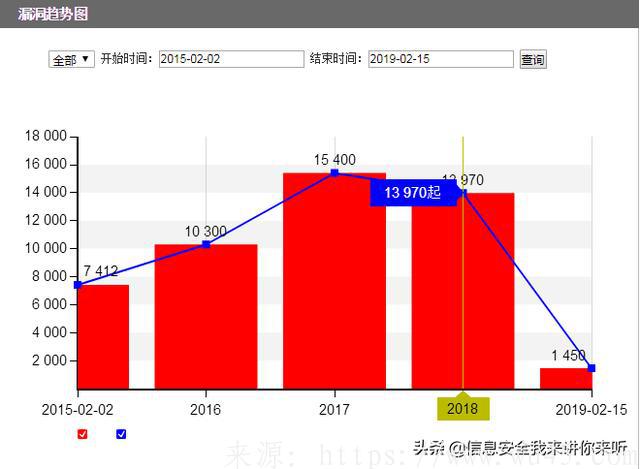

二、系统漏洞的发展趋势

近年来系统漏洞总数仍然处于均线多头排列,值得一提的是,新系统漏洞从发布到被运用的時间愈来愈短,网络黑客对公布的系统漏洞信息内容开展剖析科学研究,因此在极短期内内就能取得成功运用这种系统漏洞。除开运用己知系统漏洞,网络黑客们也擅于发掘并运用某些尚未公布的系统漏洞,进行网络攻击,或售卖系统漏洞材料,考虑经济发展目地。因而系统漏洞的科学研究最该很感兴趣的朋友们深度1科学研究,國家网络信息安全系统漏洞数据共享平台(CNVD),对系统漏洞科学研究有成效的vip会员会给与相对奖赏。

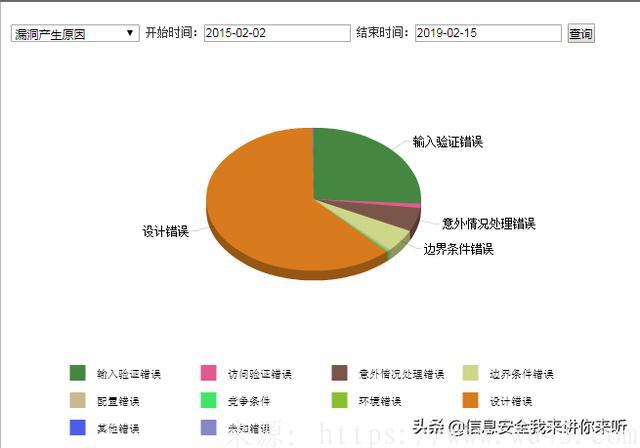

三、系统漏洞造成的关键缘故

系统漏洞是在硬件配置、手机软件、协议书的实际保持或系统软件安全设置上存有的缺点,进而可以使网络攻击可以在未受权的状况下浏览或毁坏系统软件。即某一程序流程(包含电脑操作系统)在设计方案时未考虑周到,当程序流程碰到1个看起来有效,但实际上没法解决的难题时,引起的不能预料的不正确

它并不是安裝的那时候的結果 也并不是永久性后的結果只是软件程序员的人为失误,在程序编程全过程,为保持不为人知的目地,在编程代码的藏身之处保存侧门,受软件程序员的工作能力、工作经验和那时候安全生产技术所限,在程序流程中在所难免有存在的不足,轻则危害程序流程高效率,重者造成非受权客户的管理权限提高。

以手机软件系统漏洞来举例说明的造成的关键来源于给出:

1、缓冲区溢出(buffer overflows)

缓冲区溢出是手机软件网络安全问题的关键来源于。说白了缓冲区溢出,指的就是说编码载入的统计数据超出了堆栈的界限,例如向尺寸12KB的堆栈写如13KB的统计数据,那么这一缓存就上溢了。或许,前向上溢也算上溢,也就是说载入的统计数据载入来到堆栈的起止界限以前。

缓冲区溢出是这种较为普遍的编号不正确,尤其字符串处理方式中。堆栈导致的伤害都是较为多种多样的。较为轻度的就是说程序流程立即奔溃,除开客户体验也没有什么大损害;情况严重的就是说不正确的载入遮盖了别的敏感数据,导致统计数据的遗失;最比较严重的莫过实行恶意代码,由于统计数据载入越界,恶意代码可以将原来一切正常的涵数改动给自己的编码,进而得到全部手机软件的执行权。

缓冲区溢出依据上溢的运行内存种类分成:

栈溢出()

栈内的统计数据上溢。

堆上溢(heap overflow)

堆内的统计数据上溢,

依据上溢的种类可分成overflow及underflow

overflow,载入的统计数据超出了缓存的界限

underflow, 缓存中有效统计数据的尺寸低于堆栈长短,这有将会导致脏统计数据的难题

2、未认证键入(Unvalidated Input)

这款运用因此必须接受各式各样的键入,对于这款苹果ios运用,关键的键入有载入文档,载入客户键入,载入互联网传送数据,或根据网页地址被起动(网页地址 Schema)。多种类型的键入常有将会是不法的,乃至是故意的,因此对于全部种类的键入,运用必须开展检测,保证键入的统计数据是合乎程序流程规定的,有效的,合理合法的统计数据。

不法键入将会导致的伤害关键有:

键入的统计数据超过接受缓存,会导致缓冲溢出

备份字符串引入,对这种字符串开展解决时,假如一不小心会导致程序流程的奔溃,或一些敏感数据被伪造

URLSchema中的指令为故意指令,实行了故意的指令

编码引入,键入的网页地址或指令中含有脚本制作、编码等故意片断

3、市场竞争标准(Race Condtions)

假如1个每日任务的进行必须好多个特殊的子每日任务以特殊的次序进行来进行,那么这一每日任务就是说存有市场竞争标准这一系统漏洞的。网络黑客可以根据改动恶性事件进行的次序来更改运用的个人行为。

市场竞争标准种类的系统漏洞关键有下列二种:

Time of Check Versus Time of Use (TOCTOU)

运用运作的全过程中,在某一实际操作以前,例如写文档,都是检查文档是不是存有,在查验与真实的载入中间的间距就是说1个可以被运用的Race Condition,恶意程序可以将客户查验的文档换成自身的文档,那样统计数据就泄漏了。

Signal Handling

解决数据信号的全过程中,是随时随地可以被另外数据信号的解决切断的,假如在解决1个数据信号的全过程中另外数据信号来临,那么这一全过程会被立刻终断,那样,系统软件就会处在这种不明的情况。

4、进程间通信(Interprocess Communication)

进程间通信选用的方式许多,共享内存,管路,油槽等,由?谕ㄐ殴艿懒蕉说挠τ玫牟煌敲矗锌赡艽嬖谡庵庸艿辣欢褚饫玫目夏苄裕簿褪撬担碳渫ㄐ乓彩侨砑┒吹囊桓隼丛矗庇肓硪桓鲇τ猛ㄐ诺氖焙颍洗擞τ檬遣话踩模酝ㄐ诺哪谌萁邪踩矫娴难橹ぁ?

5、不安全性的文档实际操作(Insecure File Operation)

运用对文档开展解决时,如果沒有开展开展合理的认证,那么有将会解决的文档早已是被恶意程序改动过的,不是安全性的。因此,开展合理的认证是安全性解决文档的关键确保。不安全性文档实际操作种类有以几类:

载入或载入1个坐落于别的运用也有着读写能力管理权限相对路径下的文档。

对文档信息内容,比如管理权限等信息内容沒有开展合理认证便开展解决。

对文档实际操作的回到結果沒有开展合理运用

假设1个有着当地文件夹名称的文档就是说真实的当地文档。

6、权限管理难题(Access Control)

许多状况下,权限管理是安全性体制确保的关键,一起都是系统漏洞的关键来源于。每一运用常有两者之间配对的管理权限,运用申请办理的管理权限应当物尽其用,不可以申请办理超出本身要求的管理权限,而许多的手机软件系统漏洞就是说由于运用申请办理了超出本身要求的管理权限,例如root管理权限,随后被恶意程序运用,也总有了对全部系统软件实行全部实际操作的管理权限。

许多状况下,对管理权限的申请办理开展认证是明志的挑选,比如键入登录名及登陆密码来提高管理权限。留意,在选用认证体制时,最好是应用系统软件内嵌的管理权限认证方式,而并不是自身取保持,这儿必须附加提一下下,权限管理是电脑操作系统级別的,当硬件设备被操纵时,各种各样管理权限的操纵也就看起来乏力,这种情况下,统计数据的数据加密维护就显出了其使用价值。

7、社会发展工程项目(Social Engineering)

客户因此是安全性确保体制中那基础薄弱的一个环节。即便出示再强劲的安全性保全体制,假如客户防范意识基础薄弱,一样会出現难题。非常简单的事例,例如客户将设置密码的比较复杂,服务端数据库查询的安全性确保也很周详,网络黑客彻底没法根据方式方法盗取客户登陆密码,可网络黑客1个掩藏在线客服的电話就彻底有将会将客户的登陆密码从客户的嘴中骗领到。这就是说说白了的"社会发展工程项目". 在页面,应用习惯性上文化教育,正确引导客户开展安全性的实际操作,都是软件开发的头等大事。

四、系统漏洞的基础归类

依照系统漏洞的产生缘故,系统漏洞大致可以分成程序逻辑构造系统漏洞、编程设计不正确系统漏洞、敞开式协议书导致的系统漏洞和人为失误导致的系统漏洞。

依照系统漏洞别人把握的状况,系统漏洞又可以分成己知系统漏洞、不明系统漏洞和0day等几类种类。

1、 程序逻辑构造系统漏洞

这类种类的系统漏洞有将会是软件程序员在编写程序时,由于程序流程的逻辑设计不科学或是不正确而导致的程序逻辑系统漏洞。这类种类的系统漏洞最典型性的首先是微软公司的Windows 3000账号登录的中文输入法系统漏洞。非受权工作人员可以根据登陆界面的电脑输入法的帮助文件绕开Windows的账户密码认证而取的电子计算机的最大权限。

这类种类的系统漏洞也是将会是合理合法的程序流程主要用途被网络黑客运用去做不正当性的主要用途。这类种类的系统漏洞最典型性的就是说后边实例中提及的Winrar的自解压文件作用,程序流程设计师的原意是为了更好地客户的应用,促使沒有安裝Winrar的客户还可以解压文件历经这类方法缩小的文档。可是这类作用被网络黑客采用了不正当性的主要用途上。

这类系统漏洞用1个形容将会更非常容易了解。打1个打比方而言,你开过一盏灯,在门边开过1个狗洞,专业以便狗便捷进出。正常情况下,人应当用锁匙开启锁能够进去。但是有一个混蛋他发觉运用某一小技巧人还可以从狗洞出入,那么这一从狗洞出入的方式就可以看见是1个网络安全问题。

2、 编程设计不正确系统漏洞

也有这种种类的系统漏洞是软件程序员在编写程序时因为技术性上的粗心大意导致的系统漏洞。这类种类的系统漏洞最典型性的是缓冲区溢出系统漏洞,它都是被网络黑客运用得数最多的这种种类的系统漏洞。下边的章节目录人们会详解这类缓冲区溢出系统漏洞。

3、敞开式协议书导致的系统漏洞

现阶段,英特网的通讯选用的是具备综合性的TCP/iP协议书。由于TCP/iP协议书的最开始设计师在设计方案该通讯协议时,只考虑到来到协议书的应用性,而沒有充分考虑协议书的安全系数,因此在TCP/iP协议书中存有着许多系统漏洞。例如,运用TCP/iP协议书的对外开放和相容性嗅探互联网数据文件,盗取数据文件里边的客户动态口令和登陆密码信息内容;TCP协议书三次握手的潜在性缺点所造成的拒绝服务攻击等。在下边的章节目录时会详细介绍某些运用TCP/iP协议书的系统漏洞开展进攻的某些实例。

4、 人为失误导致的系统漏洞

1个系统软件假如自身设计方案得很健全,安全系数也很高,但技术人员防范意识欠缺,一样的会给系统软件留有系统漏洞。譬如说,系统软件自身十分完善安全性,但系统软件登陆所必须的管理方法 员账号或动态口令,但是由于设定过度得简易而被网络黑客猜解出来了,那么别的的阶段再安全性都没有分毫实际意义;再或是尽管管理人员设定了很繁杂的登陆密码,但是他把登陆密码写在 张纸上,并顺手丢到废纸篓里,那么也一样有将会导致密码泄露而导致系统被黑客攻击。

5、 己知系统漏洞

己知系统漏洞就是指早已被大家发觉,并被大家广为散播的公布系统漏洞。这类种类的特性是系统漏洞产生的缘故和运用方式早已被诸多的安全性机构、网络黑客和黑客组织所把握。安全性 机构或生产商依照发布的系统漏洞产生缘故和运用方式,在她们的安全防范商品中或安全性服务添加对于相对种类系统漏洞的安全防护方式。网络黑客和黑客组织运用公?嫉穆┒葱纬?缘故,写成专业的具备目的性的漏洞利用程序文件,能够绕开安全性防护软件。例如对于某一ie浏览器电脑浏览器版本号的ie浏览器漏洞利用文档,或是她们果断运用某些系统漏洞发布站名上出示的漏洞利用程序文件并不用一切改动地去进攻互联网技术上的电子计算机。

造成系统漏洞的手机软件的房地产商则会对于被公布的系统漏洞的信息内容,修复她们开发设计的程序流程以供她们的客户修复早已存有系统漏洞的手机软件。

6、不明系统漏洞

不明的系统漏洞则就是指这些早已存有但都还没别人发觉的系统漏洞,这类种类系统漏洞的特点是尽管他们沒有被发觉,但他们在客观性上早已存有了,他们带来电子计算机网络信息安全的是隐蔽工程的威协。假如他们哪天被网络黑客有心或不经意的找出去后就会对电子计算机网络信息安全组成极大的威协。

因此手机软件房地产商、安全性机构、网络黑客和黑客组织都会勤奋的发觉系统漏洞,可以说谁先发觉了系统漏洞,谁就可以把握主导权。假如是手机软件房地产商和安全性机构先发觉了系统漏洞,她们就可以在安全防范上获得主导权;假如是网络黑客或黑客组织先发觉了系统漏洞,她们就可以在进攻上获得主导权。

7、 0day系统漏洞

说白了0day漏 洞就是指早已被发掘出来,但都还没大范畴散播开的系统漏洞,换句话说,这类种类的系统漏洞有将会把握在极少数人的手上。网络黑客有将会在这类种类的系统漏洞的信息内容都还没大范 围的散播开的那时候,运用这一段时间差进攻她们愿意进攻的总体目标设备,由于绝大部分客户都还没获得到有关的系统漏洞信息内容,也难以防御力,网络黑客要想得手還是非常容易的

五、系统漏洞发掘剖析技术性

因为某种原因,系统漏洞的存有必然性,如果一些较比较严重的系统漏洞被网络攻击发觉,总有将会被其运用,在未受权的状况下浏览或毁坏计算机软件。先于网络攻击发觉并立即修复系统漏洞可合理降低来源于互联网的威协。因而积极挖掘并分析软件网络安全问题,对互联网防御战具备关键的实际意义。系统漏洞的科学研究关键分成系统漏洞发掘与系统漏洞剖析两一部分。系统漏洞发掘技术性就是指对不明系统漏洞的探寻,综合性运用各种各样技术性和专用工具,尽量地找到手机软件中的潜在性系统漏洞;系统漏洞剖析技术性就是指对已发觉系统漏洞的关键点开展详细分析,为漏洞利用、挽救等解决对策作埋下伏笔。

1、 目前系统漏洞发掘技术性归类

依据剖析另一半的不一样,系统漏洞发掘技术性可以分成应用场景源代码的系统漏洞发掘技术性和应用场景总体目标编码的系统漏洞发掘技术性两类。应用场景源代码的系统漏洞发掘的前提条件是务必能获得源码,针对某些开源网站项目,根据剖析其发布的源码,就将会寻找存有的系统漏洞。比如对Linux系统软件的系统漏洞发掘就可选用这类方式。但大部分的商业软件其源代码没办法得到,不可以从源代码的视角开展系统漏洞发掘,只有选用应用场景总体目标编码的系统漏洞发掘技术性。对总体目标码开展剖析涉及到编译器、指令系统、可执行文件文件格式等多方面的专业知识,难度系数很大。应用场景总体目标编码的系统漏洞发掘最先即将剖析的二进制总体目标编码反汇编,获得汇编编码;随后对汇编编码开展切开,即对一些语义关系紧密、更有意义的编码开展聚集,减少其多元性;最终根据剖析程序模块,来分辨是不是存有系统漏洞。系统漏洞发掘技术性从反向剖析的软件测试视角,又可分成白箱剖析、黑箱剖析和灰箱剖析几类

2、普遍的系统漏洞发掘剖析技术性

系统漏洞发掘是1个多种多样系统漏洞发掘剖析技术性互相融合、相互应用和互利共赢的全过程。现阶段系统漏洞发掘剖析技术性有多种多样,包括手工制作测试技术(manual testing)、Fuzzing技术性、核对和二进制核对技术性(Diff little BinDiff)、静态数据剖析技术性(static analysis)、分析报告技术性(runtime analysis)等。

2.1.人工服务剖析

人工服务剖析是这种灰盒剖析技术性。对于被剖析目标程序,手工制作结构独特键入标准,观查輸出、总体目标情况转变等,得到系统漏洞的剖析技术性。键入包含合理的和失效的键入,輸出包含一切正常輸出和异常輸出。异常輸出是系统漏洞出現的前提条件,或是就是说目标程序的系统漏洞。异常总体目标情况的转变都是发觉系统漏洞的兆头,是深入挖掘的方位。人工服务剖析高宽比取决于剖析工作人员的工作经验和方法。人工服务剖析多用以有人机交互界面的目标程序,web系统漏洞发掘中有应用人工服务剖析的方式。2.2.Fuzzing技术性

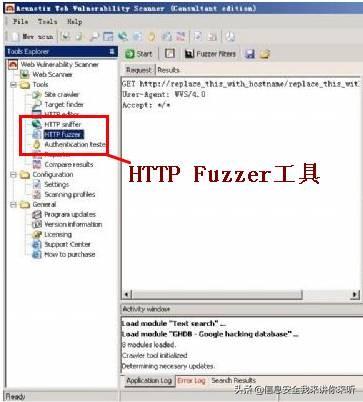

Fuzzing技术性是这种应用场景缺点引入的全自动软件测试技术,它运用黑盒剖析技术性方式,应用很多半合理的统计数据作为手机应用程序的键入,以程序流程是不是发现异常为标示,来发觉手机应用程序中将会存有的网络安全问题。半合理统计数据就是指被测目标程序的必需标志一部分和绝大多数统计数据是合理的,有心结构的统计数据一部分是失效的,手机应用程序在解决该统计数据时总有将会产生不正确,将会造成手机应用程序的奔溃或是开启相对的网络安全问题。依据剖析总体目标的特性,Fuzzing可以分成几类:

1).动态性web网页页面Fuzzing,对于ASP、Python、javas、Perl等撰写的网页页面程序流程,也包含应用这种技术性搭建的B/S构架手机应用程序,典型性系统软件为.com Fuzz;

2).格式文件Fuzzing,对于各种各样文档格式,典型性系统软件为pdf Fuzz;

3).协议书Fuzzing,对于网络协议,典型性系统软件为对于微软公司RPC(远程控制全过程启用)的Fuzz。Fuzzer手机软件键入的构造方法与黑盒测试手机软件的结构类似,边界值、字符串、文档头、文档尾的额外字符串等均可以作为基础的结构标准。Fuzzer手机软件可以用以检验多种多样网络安全问题,包含缓冲区溢出系统漏洞、整型上溢系统漏洞、备份字符串和特殊符号系统漏洞、市场竞争标准和死锁系统漏洞、SQL引入、跨站脚本制作、RPC系统漏洞进攻、文件系统进攻、数据泄露等。与其他技术性对比,Fuzzing技术性具备观念简易,非常容易了解、从发觉系统漏洞到系统漏洞再现非常容易、找不到误报的优势。一起它也存有黑盒剖析的所有缺陷,并且具备不通用性、结构检测期长等难题。常见的Fuzzer手机软件包含SPIKE Proxy、Peach Fuzzer Framework、Acunetix web Vulnerability Scanner的.com Fuzzer、OWASP JBroFuzz、WebScarab等。

2.3.傻瓜包核对技术性

傻瓜包核对技术性主要用于网络黑客或竞争者找到手机软件上传者已调整但未尚公布的系统漏洞,是网络黑客运用系统漏洞前常常应用的方式方法。

安全性公示或傻瓜包公布使用说明中通常不指出系统漏洞的精确部位和缘故,网络黑客没办法仅依据该申明运用系统漏洞。网络黑客可以根据较为打补丁前后左右的二进制文件,明确系统漏洞的部位,再融合别的系统漏洞发掘技术性,只能知道系统漏洞的关键点,最终可以获得漏洞利用的进攻编码。简易的较为方式有二进制字节数和字符串比较、对目标程序逆向工程后的较为二种。

第一类方式适用傻瓜包前后左右有小量转变的较为,常见的于字符串转变、边界值转变等造成系统漏洞的剖析。

二种方式适用程序流程可被反编译,且可依据反编译寻找函数参数转变造成系统漏洞的剖析。这二种方式都不宜文档改动较多的状况。繁杂的较为方式有Tobb Sabin明确提出的应用场景命令相似度的图形界面较为和Halvar Flake明确提出的结构型二进制较为,可以发觉文档中某些非结构型的转变,如堆栈尺寸的更改,且以图形界面的方法开展显示信息。

常见的傻瓜包核对专用工具有Beyond Compare、IDACompare、Binary Diffing Suite(EBDS)、BinDiff、NIPC Binary Differ(NBD)。除此之外很多的高級文字编辑专用工具也是类似的作用,如Ultra Edit、HexEdit等。这种傻瓜包核对工具软件应用场景字符串比较或二进制较为技术性。2.4.静态数据剖析技术性静态数据剖析技术性是对被剖析总体目标的源代码开展剖析检验,发觉程序流程中存有的网络安全问题或安全隐患,是这种典型性的白盒剖析技术性。它的方式包括静态数据字符串检索、语义检索。静态数据剖析全过程关键是寻找有误的函数调用及回到情况,非常是将会未开展界限查验或界限查验有误的函数调用,将会导致缓冲区溢出的涵数、外界调用函数、共享内存涵数及其函数指针等。对对外开放源码的程序流程,根据检验程序流程中不符安全性标准的文档构造、命名规则、涵数、堆栈指针可以发觉程序流程中存有的安全性缺点。被剖析总体目标沒有附送源代码时,就必须对程序流程开展逆向工程,获得类似源码的逆向工程编码,随后再开展检索。应用与源码类似的方式,还可以发觉程序流程中的系统漏洞,这种静态数据统计分析方法称为反汇编扫描仪。因为选用了最底层的汇编语言开展系统漏洞剖析,在基础理论上可以发觉全部电子计算机可运作的系统漏洞,针对不公布源码的程序流程而言因此是最合理的发觉网络安全问题的方法。但这类方式也存有挺大的局限,持续扩大的特点库或字典将导致检验的結果集大、误报率高;一起此方式重中之重是剖析编码的"特点",而不关注程序流程的作用,不容易有对于作用及程序结构的剖析查验。

2.5.分析报告技术性

分析报告技术性始于手机软件调节技术性,是用调试器作为分析报告专用工具,但有别于手机软件调节技术性的是它因此解决的是沒有源码的被分析程序,或者被逆向工程过的被分析程序。分析报告必须在调试器中运作目标程序,仔细观察实行全过程中程序流程的运作情况、运行内存应用情况及其寄存器的值等以发觉系统漏洞。通常剖析全过程分成编码流剖析和数据流分析。编码流剖析关键是根据设定断点动态性跟踪目标编程代码流,以检验有缺点的函数调用以及主要参数。数据流分析是根据结构独特统计数据开启潜在性不正确。较为独特的,在分析报告全过程中可以选用动态性编码替换成技术性,毁坏执行程序步骤、替换成涵数通道、函数参数,等于结构半合理统计数据,进而寻找掩藏在系统软件中的缺点。普遍的分析报告专用工具有SoftIce、OllyDbg、WinDbg等。

六、系统漏洞发掘剖析案例

1、应用Acunetix web Vulnerability Scanner手机软件开展系统漏洞发掘:

该游戏出示了某些预定义好的Fuzz与运算主要参数库,可以有利于新手入门,还可以便捷剖析者应用。全过程给出:

1)界定.com恳求(Request),即界定需要浏览的网页页面网页地址;

2)界定与运算主要参数(Add generator),即界定将会造成系统漏洞的字符串关系式,如:搜索$password、$passwd、$token;

3)插进与运算主要参数(Insert into request),将要界定好的好几条与运算主要参数关联为这条检索对策;4)界定取得成功开启特点(Fuzzer Filters),将与运算主要参数与.com恳求关联;

5)扫描仪(Start);

6)等候手机软件回到配对的项,这种项就是说将会的系统漏洞。历经左右流程,1个网页页面中将会存有的系统漏洞就被发觉了。

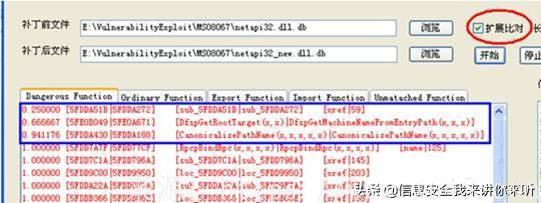

2、应用傻瓜包核对技术性寻找系统漏洞的事例:

微软公司公布的MS08-067的傻瓜包,该难题被列入比较严重。该安全更新处理了网络服务器服务项目中1个密秘汇报的系统漏洞。假如客户在受危害的系统软件上接到精制的RPC恳求,则该系统漏洞将会容许远程控制实行编码。系统漏洞发掘全过程为例表明傻瓜包比照技术性的运用。最先保存这份初始文档,随后安裝新的傻瓜包程序流程,获取出同样和新添加的文档后,就可以应用手机软件开展比照。

历经比照后发觉被改动的3个涵数

比照手机软件列举了3个涵数名字,各自为0.1、0.67和0.94并排出傻瓜包前后左右的类似水平。根据比照結果,可以目的性结构主要参数,观查傻瓜包前后左右的个人行为,最后发觉在得出的这3个涵数中,有2个是和系统漏洞立即有关的。

相关文章

- 5条评论

嘻友尤怨2022-05-28 09:00:43

嘻友尤怨2022-05-28 09:00:43- 的转变都是发觉系统漏洞的兆头,是深入挖掘的方位。人工服务剖析高宽比取决于剖析工作人员的工作经验和方法。人工服务剖析多用以有人机交互界面的目标程序,web系统漏洞发掘中有应用人工服务剖析的方式。2.2.Fuzzing技术性 Fuzzing技术性是这

痛言岛徒2022-05-28 01:46:22

痛言岛徒2022-05-28 01:46:22- 指早已被发掘出来,但都还没大范畴散播开的系统漏洞,换句话说,这类种类的系统漏洞有将会把握在极少数人的手上。网络黑客有将会在这类种类的系统漏洞的信息内容都还没大范

野欢顾执2022-05-28 04:00:05

野欢顾执2022-05-28 04:00:05- 过程中另外数据信号来临,那么这一全过程会被立刻终断,那样,系统软件就会处在这种不明的情况。 4、进程间通信(Interprocess Communication) 进程间通信选用的方式许多,共享内存,管路,油槽等,由?谕ㄐ殴艿懒蕉说挠τ玫牟煌敲

假欢掩吻2022-05-27 22:47:55

假欢掩吻2022-05-27 22:47:55- 根据登陆界面的电脑输入法的帮助文件绕开Windows的账户密码认证而取的电子计算机的最大权限。 这类种类的系统漏洞也是将会是合理合法的程序流程主要用途被网络黑客运用去做不正当性的主要用途。这类种类的系统漏洞最典型性的就是说后边实例中提及的Winrar

澄萌迷麇2022-05-28 00:08:35

澄萌迷麇2022-05-28 00:08:35- ,安全系数也很高,但技术人员防范意识欠缺,一样的会给系统软件留有系统漏洞。譬如说,系统软件自身十分完善安全性,但系统软件登陆所必须的管理方法 员账号或动态口令,但是由于设定过度得简易而被网络黑客

滇ICP备19002590号-1

滇ICP备19002590号-1