走进黑客组织OilRig

从多次数据泄漏恶性事件说起

2019年年3月中下旬,1个不明帐户出現在好几个黑客论坛及其Twitter上边,帐户Mr_L4nnist3r宣称可以根据统计数据转储(data dump)浏览黑客组织OilRig內部应用的专用工具和统计数据。

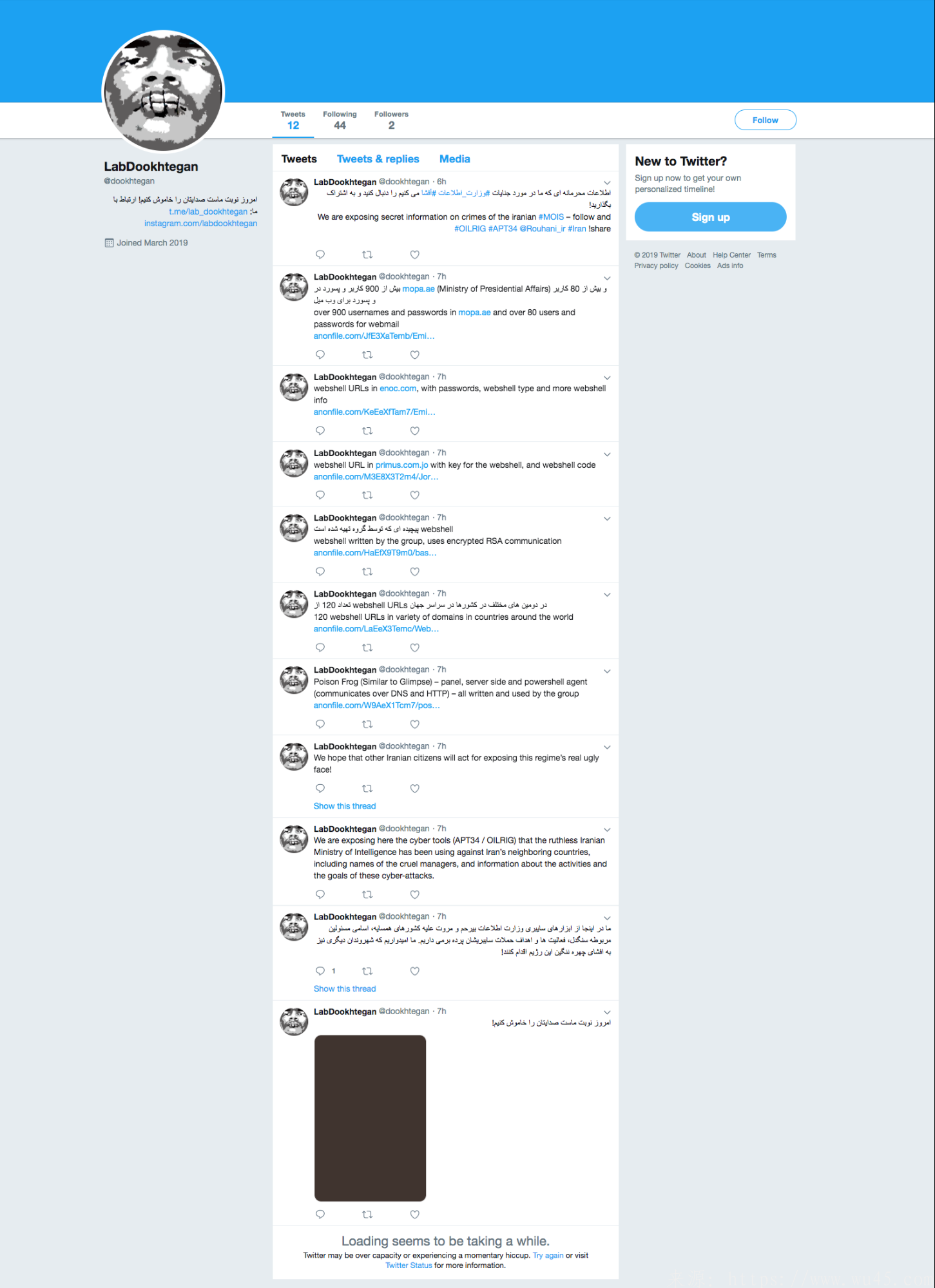

在其中,初次申明包括了若干意见系统软件手机截图,OilRig有将会会应用这种系统漏洞进行进攻。每段脚本制作,可被作为DNS被劫持,每段登陆密码可依靠文件夹名称Glimpse.rar对文本文档开展维护,其自称为包括了OilRig侧门的C2网络服务器控制面板。以后迅速,1个名叫@dookhtegan的Twitter帐户也站出去发布了相近申明。

这一账户应用了一張摄于2004年的知名照片,一名寻找庇佑的伊朗香港移民迈赫迪?卡乌西将自身的嘴巴和双眼缝线,以示威西班牙新建议的庇佑法,并表达将其送到伊朗不比羊入虎口。人们尚未清晰创作者应用这一照片而并不是别的照片来表述示威的缘故。不久第一位账户建立之后,就始终在应用这类抽象性的照片做为头像图片,这让我们剖析到底是谁始作俑者提升了难度系数。

OilRig的今生前世

OilRig机构于2018年初次被 Palo Alto Networks威协谍报工作组 Unit 43发觉,这以后,Unit 43长期性不断检测、观查并跟踪她们的行迹和转变。之后OilRig被安全性制造行业的别的机构开展深度1科学研究,一起被冠以别的姓名如“APT34”及其“Helix Kitten”。OilRig并不是繁杂,但在达到总体目标层面相当于坚持不懈,与别的以特工为目地的主题活动对比大不一样。一起,OilRig更想要应用场景目前进攻方式来发展趋势进攻方式并选用最新消息技术性来达到总体目标。

历经长期性科学研究,人们如今能够表明出OilRig执行攻击的实际关键点,她们应用哪种专用工具,产品研发周期时间是如何的,她们在将VirusTotal做为监测系统而应用的那时候都能体现出左右难题。通常状况下我们是立在受害人的视角来对待进攻恶性事件,这决策了对于进攻部件的了解有点儿偏激。

遭到OilRig进攻的组织架构甚少,遮盖制造行业甚广,从政府部门、新闻媒体、电力能源、交通出行、货运物流始终到技术性服务提供商。整体而言,人们鉴别出已近有13600失窃凭据、150多个已布署的webshell侧门专用工具,在遍及26个國家(我国包括以外)、83个机构、遮盖16个行业的很多遭到进攻的主手机上下载了13个侧门应用程序系统进程。

此次泄露的统计数据包含各种类型,她们或是来源于于探测攻坚、基本进攻,也将会来源于于OilRig运营人对于某特殊机构应用的专用工具。受此影响的机构所属好几个制造行业,从政府部门、新闻媒体、电力能源、交通出行、货运物流始终到技术性服务提供商。这一uci数据集包括:

失窃凭据

依靠失窃凭据有将会会被侵入的系统软件

早已布署的webshell URL

侧门专用工具

侧门专用工具的C2 网络服务器部件

实行DNS被劫持的脚本制作

可以鉴别特殊本人运维管理者的文档

OilRig电脑操作系统截屏

人们会对每一种类的统计数据组进行剖析,而并不是这些包括有所谓OilRig运营人详细资料的文档。这种运营人会选用人们以前观查到的OilRig惯常应用的方式、技术性及其步骤(tactics, techniques, and procedures,TTPs)。由于缺乏对有关行业的数据可视化,人们还是没法分辨这种含有运营人私人信息的文档是不是精确,但人们也没理由猜疑这种材料就有误。

根据对不一样专用工具的跟踪,人们在这种转储统计数据中发觉了某些较为有趣的部件,如果说OilRig的这种威协网络攻击会应用內部头衔。参照图为,內部头衔及其人们跟踪这种专用工具时常用的关键字。

依据

换句话说,这种泄露的统计数据为人们出示了难能可贵的气度不凡的角度,能够我们一起认清网络攻击个人行为身后的实情。虽然人们能够明确uci数据集里边出示的侧门和webshell程序流程与以前对OilRig专用工具的科学研究結果是源远流长的,但总的来说人们没法明确全部uci数据集的来源于,没法确定也不可以否定这种统计数据沒有以某类方法被拷贝过。这种统计数据有挺大将会来源于于告密者,但仿佛只能某一第三方平台能够获得这种统计数据。假如将这种统计数据看作1个总体得话,被锁住的另一半及其TTP与人们以往对OilRig所采用的攻坚是相同的。假定这种统计数据准确,这就说明OilRig的遮盖早已超过全世界范畴,而大家通常都觉得OilRig只在中东国家席卷。有将会遭受OilRig蔓延到的地域和制造行业的差别。这说明要是是公司,无论它归属于哪家地区和制造行业,都必须对网络攻击有着态势感知工作能力,对她们的不悔改要进而知道,并随时随地提前准备着解决进攻。

相关文章

- 5条评论

颜于里赴2022-05-29 08:58:01

颜于里赴2022-05-29 08:58:01- ,并表达将其送到伊朗不比羊入虎口。人们尚未清晰创作者应用这一照片而并不是别的照片来表述示威的缘故。不久第一位账户建立之后,就始终在应用这类抽象性的照片做为头像图片,这让我们剖析到底是谁始作俑者提升了难度系数。 OilRig的今生前世 O

莣萳厌味2022-05-29 10:13:09

莣萳厌味2022-05-29 10:13:09- OilRig有将会会应用这种系统漏洞进行进攻。每段脚本制作,可被作为DNS被劫持,每段登陆密码可依靠文件夹名称Glimpse.rar对文本文档开展维护,其自称为包括了OilRig侧门的C2网络服务器控制面板。以后迅速,1个名叫@dookhtegan的Twitter帐户也站出去发布了相近申明

拥嬉木落2022-05-29 11:31:43

拥嬉木落2022-05-29 11:31:43- 数据。假如将这种统计数据看作1个总体得话,被锁住的另一半及其TTP与人们以往对OilRig所采用的攻坚是相同的。假定这种统计数据准确,这就说明OilRig的遮盖早已超过全世界范畴,

冬马忆囚2022-05-29 13:52:11

冬马忆囚2022-05-29 13:52:11- ll侧门专用工具,在遍及26个國家(我国包括以外)、83个机构、遮盖16个行业的很多遭到进攻的主手机上下载了13个侧门应用程序系统进程。 此次泄露的统计数据包含各种类型,她们或

只影苍阶2022-05-29 11:42:05

只影苍阶2022-05-29 11:42:05- 度系数。 OilRig的今生前世 OilRig机构于2018年初次被 Palo Alto Networks威协谍报工作组 Unit 43发觉,这以后,Unit 43长期性不断检测、

滇ICP备19002590号-1

滇ICP备19002590号-1