黑客攻击的一般步骤是哪些(黑客攻击的一般流程及其技术和方法)

一黑客攻击网络的一般过程 1信息的收集 信息的收集并不对目标产生危害,只是为进一步的入侵提供有用信息黑客可能会利用下列的公开协议或工具,收集驻留在网络系统中的各个主机系统的相关信息 1TraceRoute程序 能够用该程序获得到达;给你发送截图 获得IP地址只要你把他拉黑了 他联系不了你 也就找不到你的IP 坏人永远都是不能得逞的黑客没有你想象的那么厉害,那么神秘,黑客的背后,也只不过是一个普通人开心黑客网有你更精彩;通过漏洞攻击,技巧比如说sql注入,爆库,拿后台这种属于漏洞攻击技巧攻击有ipc空连接,溢出,等攻击无非思路就是拿到管理员密码还有一种就是硬攻击cc,ddos就是硬攻击,这种攻击无技术可言,但是杀伤性很大;攻击手段 黑客攻击手段可分为非破坏性攻击和破坏性攻击两类非破坏性攻击一般是为了扰乱系统的运行,并不盗窃系统资料,通常采用拒绝服务攻击或信息炸弹破坏性攻击是以侵入他人电脑系 统盗窃系统保密信息破坏目标系统的;黑客攻击就是首先要控制很多的电脑,一般他们都用灰鸽子上兴控制别人电脑,俗称抓鸡,然后同时向网站或者游戏的服务器进行发送大量的访问请求,然后对方的带宽承受不了这么大的数据时就会被攻击瘫痪 攻击的目的小黑客好奇。

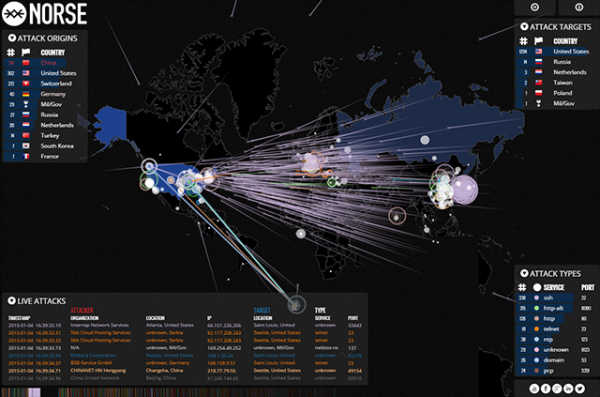

攻击的第一步就是要确定目标的位置,在互联网上,就是要知道这台主机的域名或者IP地址, 知道了要攻击目标的位置还不够,还需要了解系统类型操作系统所提供的服务等全面的资料,如何获取相关信息,下面我们将详细介绍2;因此若要保证网络安全可靠,则必须熟知黑客网络攻击的一般过程只有这样方可在黒客攻击前做好必要的防备,从而确保网络运行的安全和可靠 一黑客攻击网络的一般过程 1信息的收集 信息的收集并不对目标产生危害,只是为;一次成功的攻击,都可以归纳成基本的五步骤,但是根据实际情况可以随时调整归纳起来就是“黑客攻击五部曲”隐藏IP防止入侵被跟踪发现踩点扫描了解攻击对象,寻找漏洞获得系统或管理员权限从而控制对象种植后门,为。

先下软件,然后开始一般模式,然后就可以攻击服务器了,你就牛逼了然后你就成为神了;黑客一般用ghost帐号入侵获得管理员帐号以及进一步的权限黑客就可以用工具进行端口以及漏洞的扫描,甚至采用在线暴力破解的方法盗取密码,或者使用嗅探工具守株待兔般等待对方自动把用户名和密码送上门要完成一次成功的网络攻击;黑客一般会使用rcp 传递这些文件,以便不留下FTP记录一旦确认自己是安全的,黑客就开始侵袭公司的整个内部网7窃取网络资源和特权黑客找到攻击目标后,会继续下一步的攻击,步骤如下1下载敏感信息;回答楼上的 DDOS洪水你了解么 它能获得权限? 呼呼 要么我知道的太少了 要么你仅仅是粘贴的 获取一个服务器的权限一般是通过溢出的 或者刚好中了木马概率小 只有你有权限 你才能控制服务器;在别人看来,你的电脑的7306端口是开放的,但是7306不是由netspy控制了,当NukeNabber发现有人接触7306端口或者试图进入你的7306端口,马上报警,你可以在NukeNabber上面看到黑客对你做了些什么,黑客的IP地址是哪里,然后,你就可以反过来攻击黑客。

归纳起来就是“黑客攻击五部曲”,分别为 隐藏IP 踩点扫描获得系统或管理员权限种植后门和在网络中隐身;黑客经常利用一些网络探测技术来查看我们的主机信息,主要目的就是得到网络中主机的IP地址IP地址在网络安全上是一个很重要的概念,如果攻击者知道了你的IP地址,等于为他的攻击准备好了目标,他可以向这个IP发动各种进攻,如;攻击模式 黑客攻击网络的方式多种多样一般来说,攻击总是利用“系统配置缺陷”“操作系统安全漏洞”或“通信协议安全漏洞”进行已经发现了2000多种攻击,其中大部分黑客手段都有相应的解决方案这些攻击可以大致分为以下;攻击的基本步骤搜集信息 实施入侵 上传程序下载数据 利用一些方法来保持访问,如后门特洛伊木马 隐藏踪迹 信息搜集 在攻击者对特定的网络资源进行攻击以前,他们需要了解将要攻击的环境,这需要搜集汇总各种与目标系统相关的信息,包;黑客起源于ARPAnet 和前UNIX时代,黑客们解决问题,建设事物,同时他们崇尚自由和无私的双向帮助黑客和骇客不同黑客搞建设,骇客搞破坏黑客们相信世界充满了待解决的迷人问题,一个问题不应该被解决两次,无聊和乏味的。

相关文章

- 3条评论

瑰颈吝吻2023-02-04 23:21:08

瑰颈吝吻2023-02-04 23:21:08- 的带宽承受不了这么大的数据时就会被攻击瘫痪 攻击的目的小黑客好奇。攻击的第一步就是要确定目标的位置,在互联网上,就是要知道这台主机的域名或者IP地址, 知道了要攻击目标的位置还不够,还需要了解系统类型操作系统所提供的服务等全面的资料,如何获取相

边侣慵吋2023-02-04 18:00:55

边侣慵吋2023-02-04 18:00:55- 藏踪迹 信息搜集 在攻击者对特定的网络资源进行攻击以前,他们需要了解将要攻击的环境,这需要搜集汇总各种与目标系统相关的信息,包;黑客起源于ARPAnet 和前UNIX时代,黑客们解决问题,建设事物,同时他们崇尚自由和

断渊瑰颈2023-02-04 15:50:39

断渊瑰颈2023-02-04 15:50:39- 侵获得管理员帐号以及进一步的权限黑客就可以用工具进行端口以及漏洞的扫描,甚至采用在线暴力破解的方法盗取密码,或者使用嗅探工具守株待兔般等待对方自动把用户名和密码送上门要完成一次成功的网络攻击;黑客

滇ICP备19002590号-1

滇ICP备19002590号-1